OpenSSL中对称加密算法DES常用函数使用举例

主要包括3个文件:

1. cryptotest.h:

#ifndef _CRYPTOTEST_H_

#define _CRYPTOTEST_H_#include <string>using namespace std;typedef enum {GENERAL = 0,ECB,CBC,CFB,OFB,TRIPLE_ECB,TRIPLE_CBC

}CRYPTO_MODE;string DES_Encrypt(const string cleartext, const string key, CRYPTO_MODE mode);

string DES_Decrypt(const string ciphertext, const string key, CRYPTO_MODE mode);#endif //_CRYPTOTEST_H_2. destest.cpp:

#include <iostream>

#include <string>

#include <vector>

#include <openssl/des.h>

#include "cryptotest.h"using namespace std;static unsigned char cbc_iv[8] = {'0', '1', 'A', 'B', 'a', 'b', '9', '8'};string DES_Encrypt(const string cleartext, const string key, CRYPTO_MODE mode)

{string strCipherText;switch (mode) {case GENERAL:case ECB:{DES_cblock keyEncrypt;memset(keyEncrypt, 0, 8);if (key.length() <= 8) memcpy(keyEncrypt, key.c_str(), key.length());else memcpy(keyEncrypt, key.c_str(), 8);DES_key_schedule keySchedule;DES_set_key_unchecked(&keyEncrypt, &keySchedule); const_DES_cblock inputText;DES_cblock outputText;vector<unsigned char> vecCiphertext;unsigned char tmp[8];for (int i = 0; i < cleartext.length() / 8; i ++) {memcpy(inputText, cleartext.c_str() + i * 8, 8);DES_ecb_encrypt(&inputText, &outputText, &keySchedule, DES_ENCRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCiphertext.push_back(tmp[j]);}if (cleartext.length() % 8 != 0) {int tmp1 = cleartext.length() / 8 * 8;int tmp2 = cleartext.length() - tmp1;memset(inputText, 0, 8);memcpy(inputText, cleartext.c_str() + tmp1, tmp2);DES_ecb_encrypt(&inputText, &outputText, &keySchedule, DES_ENCRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCiphertext.push_back(tmp[j]);}strCipherText.clear();strCipherText.assign(vecCiphertext.begin(), vecCiphertext.end());}break;case CBC:{DES_cblock keyEncrypt, ivec;memset(keyEncrypt, 0, 8);if (key.length() <= 8) memcpy(keyEncrypt, key.c_str(), key.length());else memcpy(keyEncrypt, key.c_str(), 8);DES_key_schedule keySchedule;DES_set_key_unchecked(&keyEncrypt, &keySchedule); memcpy(ivec, cbc_iv, sizeof(cbc_iv));int iLength = cleartext.length() % 8 ? (cleartext.length() / 8 + 1) * 8 : cleartext.length();unsigned char* tmp = new unsigned char[iLength + 16];memset(tmp, 0, iLength);DES_ncbc_encrypt((const unsigned char*)cleartext.c_str(), tmp, cleartext.length()+1, &keySchedule, &ivec, DES_ENCRYPT);strCipherText = (char*)tmp;delete [] tmp;}break;case CFB:{DES_cblock keyEncrypt, ivec;memset(keyEncrypt, 0, 8);if (key.length() <= 8) memcpy(keyEncrypt, key.c_str(), key.length());else memcpy(keyEncrypt, key.c_str(), 8);DES_key_schedule keySchedule;DES_set_key_unchecked(&keyEncrypt, &keySchedule); memcpy(ivec, cbc_iv, sizeof(cbc_iv));unsigned char* outputText = new unsigned char[cleartext.length()];memset(outputText, 0, cleartext.length());const unsigned char* tmp = (const unsigned char*)cleartext.c_str();DES_cfb_encrypt(tmp, outputText, 8, cleartext.length(), &keySchedule, &ivec, DES_ENCRYPT);strCipherText = (char*)outputText;delete [] outputText;}break;case TRIPLE_ECB:{DES_cblock ke1, ke2, ke3;memset(ke1, 0, 8);memset(ke2, 0, 8);memset(ke2, 0, 8);if (key.length() >= 24) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, 8);} else if (key.length() >= 16) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, key.length() - 16);} else if (key.length() >= 8) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, key.length() - 8);memcpy(ke3, key.c_str(), 8);} else {memcpy(ke1, key.c_str(), key.length());memcpy(ke2, key.c_str(), key.length());memcpy(ke3, key.c_str(), key.length());}DES_key_schedule ks1, ks2, ks3;DES_set_key_unchecked(&ke1, &ks1);DES_set_key_unchecked(&ke2, &ks2);DES_set_key_unchecked(&ke3, &ks3);const_DES_cblock inputText;DES_cblock outputText;vector<unsigned char> vecCiphertext;unsigned char tmp[8];for (int i = 0; i < cleartext.length() / 8; i ++) {memcpy(inputText, cleartext.c_str() + i * 8, 8);DES_ecb3_encrypt(&inputText, &outputText, &ks1, &ks2, &ks3, DES_ENCRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCiphertext.push_back(tmp[j]);}if (cleartext.length() % 8 != 0) {int tmp1 = cleartext.length() / 8 * 8;int tmp2 = cleartext.length() - tmp1;memset(inputText, 0, 8);memcpy(inputText, cleartext.c_str() + tmp1, tmp2);DES_ecb3_encrypt(&inputText, &outputText, &ks1, &ks2, &ks3, DES_ENCRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCiphertext.push_back(tmp[j]);}strCipherText.clear();strCipherText.assign(vecCiphertext.begin(), vecCiphertext.end());}break;case TRIPLE_CBC:{DES_cblock ke1, ke2, ke3, ivec;memset(ke1, 0, 8);memset(ke2, 0, 8);memset(ke2, 0, 8);if (key.length() >= 24) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, 8);} else if (key.length() >= 16) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, key.length() - 16);} else if (key.length() >= 8) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, key.length() - 8);memcpy(ke3, key.c_str(), 8);} else {memcpy(ke1, key.c_str(), key.length());memcpy(ke2, key.c_str(), key.length());memcpy(ke3, key.c_str(), key.length());}DES_key_schedule ks1, ks2, ks3;DES_set_key_unchecked(&ke1, &ks1);DES_set_key_unchecked(&ke2, &ks2);DES_set_key_unchecked(&ke3, &ks3);memcpy(ivec, cbc_iv, sizeof(cbc_iv));int iLength = cleartext.length() % 8 ? (cleartext.length() / 8 + 1) * 8 : cleartext.length();unsigned char* tmp = new unsigned char[iLength + 16];memset(tmp, 0, iLength);DES_ede3_cbc_encrypt((const unsigned char*)cleartext.c_str(), tmp, cleartext.length()+1, &ks1, &ks2, &ks3, &ivec, DES_ENCRYPT);strCipherText = (char*)tmp;delete [] tmp;}break;}return strCipherText;

}string DES_Decrypt(const string ciphertext, const string key, CRYPTO_MODE mode)

{string strClearText;switch (mode) {case GENERAL:case ECB:{DES_cblock keyEncrypt;memset(keyEncrypt, 0, 8);if (key.length() <= 8) memcpy(keyEncrypt, key.c_str(), key.length());else memcpy(keyEncrypt, key.c_str(), 8);DES_key_schedule keySchedule;DES_set_key_unchecked(&keyEncrypt, &keySchedule); const_DES_cblock inputText;DES_cblock outputText;vector<unsigned char> vecCleartext;unsigned char tmp[8];for (int i = 0; i < ciphertext.length() / 8; i ++) {memcpy(inputText, ciphertext.c_str() + i * 8, 8);DES_ecb_encrypt(&inputText, &outputText, &keySchedule, DES_DECRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCleartext.push_back(tmp[j]);}if (ciphertext.length() % 8 != 0) {int tmp1 = ciphertext.length() / 8 * 8;int tmp2 = ciphertext.length() - tmp1;memset(inputText, 0, 8);memcpy(inputText, ciphertext.c_str() + tmp1, tmp2);DES_ecb_encrypt(&inputText, &outputText, &keySchedule, DES_DECRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCleartext.push_back(tmp[j]);}strClearText.clear();strClearText.assign(vecCleartext.begin(), vecCleartext.end());}break;case CBC:{DES_cblock keyEncrypt, ivec;memset(keyEncrypt, 0, 8);if (key.length() <= 8) memcpy(keyEncrypt, key.c_str(), key.length());else memcpy(keyEncrypt, key.c_str(), 8);DES_key_schedule keySchedule;DES_set_key_unchecked(&keyEncrypt, &keySchedule); memcpy(ivec, cbc_iv, sizeof(cbc_iv));int iLength = ciphertext.length() % 8 ? (ciphertext.length() / 8 + 1) * 8 : ciphertext.length();unsigned char* tmp = new unsigned char[iLength];memset(tmp, 0, iLength);DES_ncbc_encrypt((const unsigned char*)ciphertext.c_str(), tmp, ciphertext.length()+1, &keySchedule, &ivec, DES_DECRYPT);strClearText = (char*)tmp;delete [] tmp;}break;case CFB:{DES_cblock keyEncrypt, ivec;memset(keyEncrypt, 0, 8);if (key.length() <= 8) memcpy(keyEncrypt, key.c_str(), key.length());else memcpy(keyEncrypt, key.c_str(), 8);DES_key_schedule keySchedule;DES_set_key_unchecked(&keyEncrypt, &keySchedule); memcpy(ivec, cbc_iv, sizeof(cbc_iv));unsigned char* outputText = new unsigned char[ciphertext.length()];memset(outputText, 0, ciphertext.length());const unsigned char* tmp = (const unsigned char*)ciphertext.c_str();DES_cfb_encrypt(tmp, outputText, 8, 32/*ciphertext.length() - 16*/, &keySchedule, &ivec, DES_DECRYPT);strClearText = (char*)outputText;delete [] outputText;}break;case TRIPLE_ECB:{DES_cblock ke1, ke2, ke3;memset(ke1, 0, 8);memset(ke2, 0, 8);memset(ke2, 0, 8);if (key.length() >= 24) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, 8);} else if (key.length() >= 16) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, key.length() - 16);} else if (key.length() >= 8) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, key.length() - 8);memcpy(ke3, key.c_str(), 8);} else {memcpy(ke1, key.c_str(), key.length());memcpy(ke2, key.c_str(), key.length());memcpy(ke3, key.c_str(), key.length());}DES_key_schedule ks1, ks2, ks3;DES_set_key_unchecked(&ke1, &ks1);DES_set_key_unchecked(&ke2, &ks2);DES_set_key_unchecked(&ke3, &ks3);const_DES_cblock inputText;DES_cblock outputText;vector<unsigned char> vecCleartext;unsigned char tmp[8];for (int i = 0; i < ciphertext.length() / 8; i ++) {memcpy(inputText, ciphertext.c_str() + i * 8, 8);DES_ecb3_encrypt(&inputText, &outputText, &ks1, &ks2, &ks3, DES_DECRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCleartext.push_back(tmp[j]);}if (ciphertext.length() % 8 != 0) {int tmp1 = ciphertext.length() / 8 * 8;int tmp2 = ciphertext.length() - tmp1;memset(inputText, 0, 8);memcpy(inputText, ciphertext.c_str() + tmp1, tmp2);DES_ecb3_encrypt(&inputText, &outputText, &ks1, &ks2, &ks3, DES_DECRYPT);memcpy(tmp, outputText, 8);for (int j = 0; j < 8; j++)vecCleartext.push_back(tmp[j]);}strClearText.clear();strClearText.assign(vecCleartext.begin(), vecCleartext.end());}break;case TRIPLE_CBC:{DES_cblock ke1, ke2, ke3, ivec;memset(ke1, 0, 8);memset(ke2, 0, 8);memset(ke2, 0, 8);if (key.length() >= 24) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, 8);} else if (key.length() >= 16) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, 8);memcpy(ke3, key.c_str() + 16, key.length() - 16);} else if (key.length() >= 8) {memcpy(ke1, key.c_str(), 8);memcpy(ke2, key.c_str() + 8, key.length() - 8);memcpy(ke3, key.c_str(), 8);} else {memcpy(ke1, key.c_str(), key.length());memcpy(ke2, key.c_str(), key.length());memcpy(ke3, key.c_str(), key.length());}DES_key_schedule ks1, ks2, ks3;DES_set_key_unchecked(&ke1, &ks1);DES_set_key_unchecked(&ke2, &ks2);DES_set_key_unchecked(&ke3, &ks3);memcpy(ivec, cbc_iv, sizeof(cbc_iv));int iLength = ciphertext.length() % 8 ? (ciphertext.length() / 8 + 1) * 8 : ciphertext.length();unsigned char* tmp = new unsigned char[iLength];memset(tmp, 0, iLength);DES_ede3_cbc_encrypt((const unsigned char*)ciphertext.c_str(), tmp, ciphertext.length()+1, &ks1, &ks2, &ks3, &ivec, DES_DECRYPT);strClearText = (char*)tmp;delete [] tmp;}break;}return strClearText;

}3. main.cpp:

#include "stdafx.h"

#include "cryptotest.h"

#include <iostream>

#include <string>using namespace std;void test_DES()

{string cleartext = "中国北京12345$abcde%ABCDE@!!!!";string ciphertext = "";string key = "beijingchina1234567890ABCDEFGH!!!";CRYPTO_MODE mode = TRIPLE_CBC;ciphertext = DES_Encrypt(cleartext, key, mode);string decrypt = DES_Decrypt(ciphertext, key, mode);cout<<"src cleartext: "<<cleartext<<endl;cout<<"genarate ciphertext: "<<ciphertext<<endl;cout<<"src ciphertext: "<<ciphertext<<endl;cout<<"genarate cleartext: "<<decrypt<<endl;if (strcmp(cleartext.c_str(), decrypt.c_str()) == 0)cout<<"DES crypto ok!!!"<<endl;elsecout<<"DES crypto error!!!"<<endl;

}int main(int argc, char* argv[])

{test_DES();cout<<"ok!!!"<<endl;return 0;

}相关文章:

从原理到落地,七大维度读懂协同过滤推荐算法

作者丨gongyouliu来源 | 大数据与人工智能导语:本文会从协同过滤思想简介、协同过滤算法原理介绍、离线协同过滤算法的工程实现、近实时协同过滤算法的工程实现、协同过滤算法应用场景、协同过滤算法的优缺点、协同过滤算法落地需要关注的几个问题等7个方面来讲述。…

sql查询语句优化需要注意的几点

为了获得稳定的执行性能,SQL语句越简单越好。对复杂的SQL语句,要设法对之进行简化。 常见的简化规则如下: 1)不要有超过5个以上的表连接(JOIN) 2)考虑使用临时表或表变量存放中间结果。 3&#…

决策树算法原理(ID3,C4.5)

决策树算法原理(CART分类树) CART回归树 决策树的剪枝 决策树可以作为分类算法,也可以作为回归算法,同时特别适合集成学习比如随机森林。 1. 决策树ID3算法的信息论基础 1970年昆兰找到了用信息论中的熵来度量决策树的决策选择过程,昆兰把这…

对称加密算法之RC4介绍及OpenSSL中RC4常用函数使用举例

RC4是一种对称密码算法,它属于对称密码算法中的序列密码(streamcipher,也称为流密码),它是可变密钥长度,面向字节操作的流密码。 RC4是流密码streamcipher中的一种,为序列密码。RC4加密算法是Ron Rivest在1987年设计出的密钥长度…

SpringMVC中实现的token,防表单重复提交

一:首先创建一个token处理类 ,这里的类名叫 TokenHandlerprivate static Logger logger Logger.getLogger(TokenHandler.class);static Map<String, String> springmvc_token new HashMap<String, String>();//生成一个唯一值的tokenSupp…

利用CxImage实现编解码Gif图像代码举例

Gif(Graphics Interchange Format,图形交换格式)是由CompuServe公司在1987年开发的图像文件格式,分为87a和89a两种版本。Gif是基于LZW算法的无损压缩算法。Gif图像是基于颜色表的,最多只支持8位(256色)。Gif减少了图像调色板中的色彩数量&…

SpringBoot b2b2c 多用户商城系统 ssm b2b2c

来源: SpringBoot b2b2c 多用户商城系统 ssm b2b2c用java实施的电子商务平台太少了,使用spring cloud技术构建的b2b2c电子商务平台更少,大型企业分布式互联网电子商务平台,推出PC微信APP云服务的云商平台系统,其中包括…

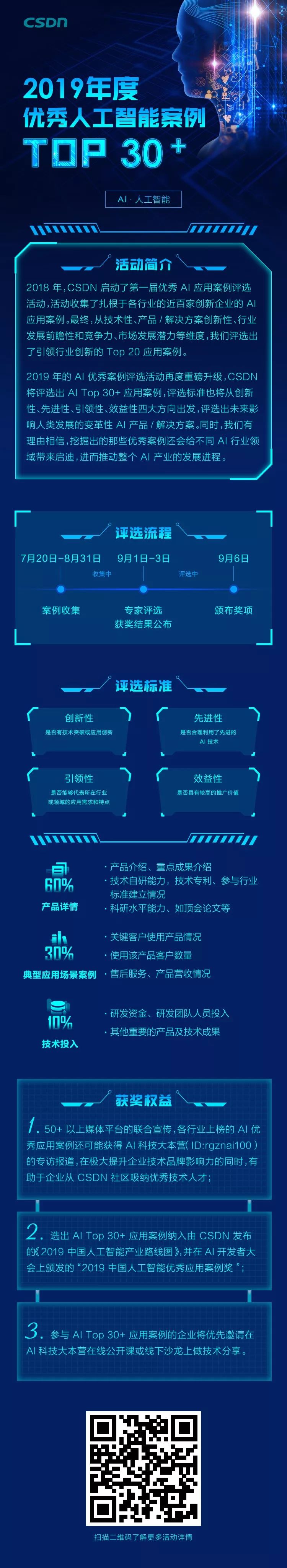

AI“生死”落地:谁有资格入选AI Top 30+案例?

2019 年,人工智能应用落地的重要性正在逐步得到验证,这是关乎企业生死攸关的一环。科技巨头、AI 独角兽还有起于草莽的创业公司在各领域进行着一场多方角斗。进行平台布局的科技巨头们,正在加快承载企业部署 AI 应用的步伐,曾经无…

liunx 下su 和sudo 的区别

一. 使用 su 命令临时切换用户身份1、su 的适用条件和威力su命令就是切换用户的工具,怎么理解呢?比如我们以普通用户beinan登录的,但要添加用户任务,执行useradd ,beinan用户没有这个权限,而这个权限恰恰由…

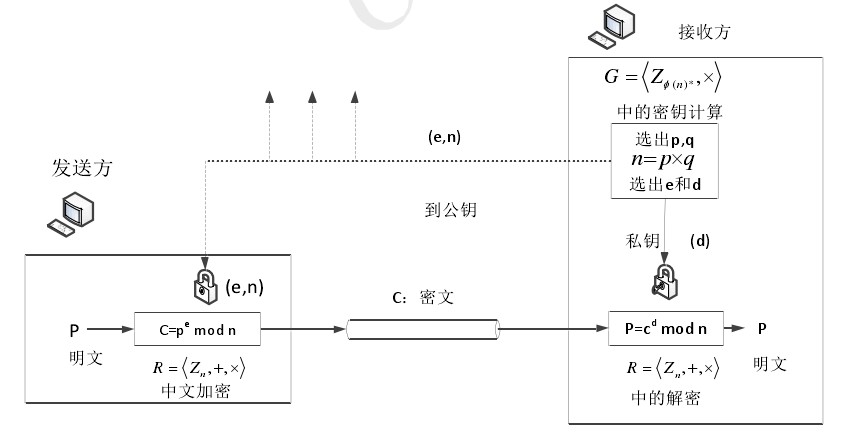

非对称加密算法之RSA介绍及OpenSSL中RSA常用函数使用举例

RSA算法,在1977年由Ron Rivest、Adi Shamirh和LenAdleman,在美国的麻省理工学院开发完成。这个算法的名字,来源于三位开发者的名字。RSA已经成为公钥数据加密标准。 RSA属于公开密钥密码体制。公开密钥体制就是产生两把密钥,一把…

依图科技CEO朱珑:“智能密度”对AI发展意味着什么?

8月9日,由中央网信办、工业和信息化部、公安部联合指导,厦门市政府主办的“中国人工智能峰会”于厦门召开。中国工程院院士、北京大学教授高文,依图科技创始人兼CEO朱珑博士等出席峰会并发表了主题演讲。当前,人工智能正在扮演越来…

Office 2016使用NTKO OFFICE控件提示“文件存取错误”的解决办法

2019独角兽企业重金招聘Python工程师标准>>> 之前使用NTKO,电脑安装的说OFFICE2007,但是前2天电脑固态硬盘坏了 ,重新安装了系统,安装的说win10和office2016,再访问网站使用ntko时,却提示“文件存取错误”&…

如何制作一个类似Tiny Wings的游戏 Cocos2d-x 2.1.4

在第一篇《如何使用CCRenderTexture创建动态纹理》基础上,增加创建动态山丘,原文《How To Create A Game Like Tiny Wings with Cocos2D 2.X Part 1》,在这里继续以Cocos2d-x进行实现。有关源码、资源等在文章下面给出了地址。 步骤如下&…

腾讯优图开源业界首个3D医疗影像大数据预训练模型

整理 | Jane出品 | AI科技大本营(ID:rgznai100)近日,腾讯优图首个医疗AI深度学习预训练模型 MedicalNet 正式对外开源。这也是全球第一个提供多种 3D 医疗影像专用预训练模型的项目,将为全球医疗AI发展提供基础。许多研…

接口冲突的一种解决方法

问题描述:在一个大的项目中往往会包括很多模块,会有不同的部门或公司来负责实现某个模块,也有可能有第三方或客户的参与。假如他们都用到了某个开源软件,底层模块根据自身的需求对这个开源软件进行了修改或裁减。上层也用到了此开…

程序员:请你不要对业务「置之不理」

成长是条孤独的路,一个人会走得更快;有志同道合者同行,会走得更远。本篇内容整理自 21 天鲲鹏新青年计划线上分享内容。鲲鹏新青年计划是由 TGO 鲲鹏会组织的线上分享活动,希望能帮助更多同学一起学习、成长。12 月 28 日…

史上最简单的人脸识别项目登上GitHub趋势榜

来源 | GitHub Trending整理 | Freesia译者 | TommyZihao出品 | AI科技大本营(ID: rgznai100)导读:近日,一个名为 face_recognition 的人脸识别项目登上了 GitHub Trending 趋势榜,赚足了眼球。自开源至截稿࿰…

Centos 64位 Install certificate on apache 即走https协议

2019独角兽企业重金招聘Python工程师标准>>> 一: 先要apache 请求ssl证书的csr 一下是步骤: 重要注意事项 An Important Note Before You Start 在生成CSR文件时同时生成您的私钥,如果您丢了私钥或忘了私钥密码,则颁发 证书给您…

C/C++中“#”和“##”的作用和用法

在C/C的宏中,”#”的功能是将其后面的宏参数进行字符串化操作(Stringfication),简单说就是在对它所引用的宏变量通过替换后在其左右各加上一个双引号。而”##”被称为连接符(concatenator),用来将两个子串Token连接为一个Token。注意这里连接…

国贫县山西永和:“一揽子”保险“保”脱贫

永和是吕梁山特困连片地区的深度贫困县,生产生活条件极差。 范丽芳 摄 永和是吕梁山特困连片地区的深度贫困县,生产生活条件极差。 范丽芳 摄 中新网太原1月16日电 题:国贫县山西永和:“一揽子”保险“保”脱贫 作者范丽芳 李海金…

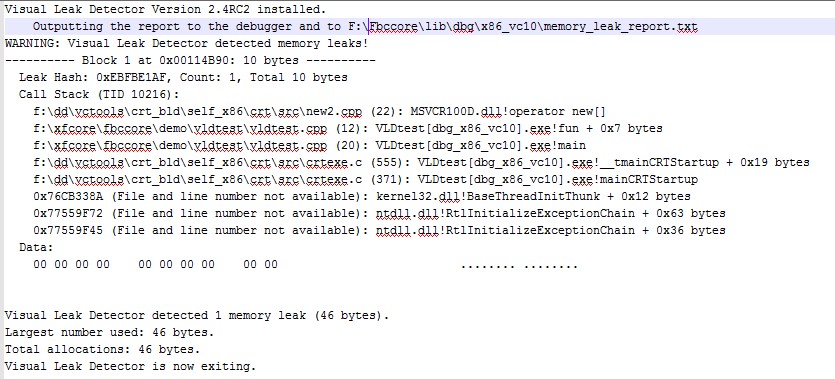

内存泄漏检测工具VLD在VS2010中的使用举例

Visual LeakDetector(VLD)是一款用于Visual C的免费的内存泄露检测工具。它的特点有:(1)、它是免费开源的,采用LGPL协议;(2)、它可以得到内存泄露点的调用堆栈,可以获取到所在文件及行号;(3)、它可以得到泄露内存的完整…

天下武功,唯快不破,论推荐系统的“实时性”

作者 | 王喆转载自知乎王喆的机器学习笔记导读:周星驰著名的电影《功夫》里面有一句著名的台词——“天下武功,无坚不摧,唯快不破”。如果说推荐系统的架构是那把“无坚不摧”的“玄铁重剑”,那么推荐系统的实时性就是“唯快不破”…

新疆兵团开展迎新春“送文化下基层”慰问演出活动

演员表演舞蹈。 戚亚平 摄 演员表演舞蹈。 戚亚平 摄演员表演豫剧《花木兰》选段。 戚亚平 摄为物业公司员工送春联。 戚亚平 摄公安民警收到春联后留影。 戚亚平 摄走进退休职工家中表演节目。 戚亚平 摄为退休职工送春联。 戚亚平 摄 1月16日,2019年迎新春新疆生产…

Python爬取B站5000条视频,揭秘为何千万人为它流泪

作者 | Yura编辑 | 胡巍巍来源 | CSDN(ID:CSDNnews)导语:我们特邀作者Yura爬取B站5000条视频,为你揭秘电影《哪吒》的更多“优秀梗”,看完还能Get新技能,赶快往下滑吧。这个夏天,《哪…

父域与子域之的信任关系

搭了一个测试环境,做一个父、子域间信任关系的测试,过程如下:两台测试服务器,主域为primary.com,子域为child.primary.com客户机Clientpri加入父域,客户机Clientcli加入子域,父域中有一个用户为…

Ubantu安装maven

2019独角兽企业重金招聘Python工程师标准>>> 一、下载maven http://maven.apache.org/download.cgi 二、解压到指定目录 tar -xvf apache-maven-3.6.0-bin.tar.gz 三、添加环境变量 cd /etc vi profile 向其中添加 export M2_HOMEmaven所在目录 export M2$M2_HOME/b…

Leptonica在VS2010中的编译及简单使用举例

在tesseract-ocr中会用到leptonica库,这里对leptonica简单介绍下。Leptonica是一个开源的图像处理和图像分析库,它的license是BSD 2-clause。它主要包括的操作有:位图操作、仿射变换、形态学操作、连通区域填充、图像变换及像素掩模、融合、增…

IJCAI 2019精选论文一览,从底层到应用都有了

作者 | 神经小姐姐来源 | HyperAI超神经(ID: HyperAI)导语:为期一周的 IJCAI 第一天议程已经圆满结束。在前三天的工作坊上,全球各地人工智能行业人士,在此讨论 AI 在各个领域与方向的最新研究成果与未来动向。超神经特…

UITableView 添加长按手势UILongPressGestureRecognizer

2019独角兽企业重金招聘Python工程师标准>>> 给UITableView 添加长按手势,识别长按哪一行。 长按手势类UILongPressGestureRecognizer, 属性minimumPressDuration表示最短长按的时间 添加手势代码: UILongPressGestureRecogniz…

像我这种垃圾学校出来的人...【原话,不是我编的】

今天这标题,是咱们先行者课程的学生的原话,不是我编的,咱有截图为证,我这没别的意思,就是想说一下我自己的想法, 这种情况怎么办呢?也得生活啊,对吧,也不能人人都上清华北…