MD5算法之C#程序

比如我最开始尝试用Python和Euphoria编写,发现不太容易。相比而言,C#作为C家簇

中新兴的一门.net语言,功能比较全面。花了一晚上的工夫终于用C#最先实现了MD5。

主要是由于对算法的一些细节不太注意,结果输出总是不对,调试了好长时间。

using System;

using System;  using System.Collections.Generic;

using System.Collections.Generic;  using System.Text;

using System.Text;  using System.Collections;

using System.Collections;  using System.IO;

using System.IO;

namespace SocketHttpTest.BaseC.MD5

namespace SocketHttpTest.BaseC.MD5  ...{

...{  public class MD5

public class MD5  ...{

...{  //static state variables

//static state variables  private static UInt32 A;

private static UInt32 A;  private static UInt32 B;

private static UInt32 B;  private static UInt32 C;

private static UInt32 C;  private static UInt32 D;

private static UInt32 D;

//number of bits to rotate in tranforming

//number of bits to rotate in tranforming  private const int S11 = 7;

private const int S11 = 7;  private const int S12 = 12;

private const int S12 = 12;  private const int S13 = 17;

private const int S13 = 17;  private const int S14 = 22;

private const int S14 = 22;  private const int S21 = 5;

private const int S21 = 5;  private const int S22 = 9;

private const int S22 = 9;  private const int S23 = 14;

private const int S23 = 14;  private const int S24 = 20;

private const int S24 = 20;  private const int S31 = 4;

private const int S31 = 4;  private const int S32 = 11;

private const int S32 = 11;  private const int S33 = 16;

private const int S33 = 16;  private const int S34 = 23;

private const int S34 = 23;  private const int S41 = 6;

private const int S41 = 6;  private const int S42 = 10;

private const int S42 = 10;  private const int S43 = 15;

private const int S43 = 15;  private const int S44 = 21;

private const int S44 = 21;

/**//* F, G, H and I are basic MD5 functions.

/**//* F, G, H and I are basic MD5 functions.  * 四个非线性函数:

* 四个非线性函数:  *

*  * F(X,Y,Z) =(X&Y)|((~X)&Z)

* F(X,Y,Z) =(X&Y)|((~X)&Z)  * G(X,Y,Z) =(X&Z)|(Y&(~Z))

* G(X,Y,Z) =(X&Z)|(Y&(~Z))  * H(X,Y,Z) =X^Y^Z

* H(X,Y,Z) =X^Y^Z  * I(X,Y,Z)=Y^(X|(~Z))

* I(X,Y,Z)=Y^(X|(~Z))  *

*  * (&与,|或,~非,^异或)

* (&与,|或,~非,^异或)  */

*/  private static UInt32 F(UInt32 x, UInt32 y, UInt32 z)

private static UInt32 F(UInt32 x, UInt32 y, UInt32 z)  ...{

...{  return (x & y) | ((~x) & z);

return (x & y) | ((~x) & z);  }

}  private static UInt32 G(UInt32 x, UInt32 y, UInt32 z)

private static UInt32 G(UInt32 x, UInt32 y, UInt32 z)  ...{

...{  return (x & z) | (y & (~z));

return (x & z) | (y & (~z));  }

}  private static UInt32 H(UInt32 x, UInt32 y, UInt32 z)

private static UInt32 H(UInt32 x, UInt32 y, UInt32 z)  ...{

...{  return x ^ y ^ z;

return x ^ y ^ z;  }

}  private static UInt32 I(UInt32 x, UInt32 y, UInt32 z)

private static UInt32 I(UInt32 x, UInt32 y, UInt32 z)  ...{

...{  return y ^ (x | (~z));

return y ^ (x | (~z));  }

}

/**//* FF, GG, HH, and II transformations for rounds 1, 2, 3, and 4.

/**//* FF, GG, HH, and II transformations for rounds 1, 2, 3, and 4.  * Rotation is separate from addition to prevent recomputation.

* Rotation is separate from addition to prevent recomputation.  */

*/  private static void FF(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)

private static void FF(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)  ...{

...{  a = a + F(b, c, d) + mj + ti;

a = a + F(b, c, d) + mj + ti;  a = a << s | a >> (32 - s);

a = a << s | a >> (32 - s);  a += b;

a += b;  }

}  private static void GG(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)

private static void GG(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)  ...{

...{  a = a + G(b, c, d) + mj + ti;

a = a + G(b, c, d) + mj + ti;  a = a << s | a >> (32 - s);

a = a << s | a >> (32 - s);  a += b;

a += b;  }

}  private static void HH(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)

private static void HH(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)  ...{

...{  a = a + H(b, c, d) + mj + ti;

a = a + H(b, c, d) + mj + ti;  a = a << s | a >> (32 - s);

a = a << s | a >> (32 - s);  a += b;

a += b;  }

}  private static void II(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)

private static void II(ref UInt32 a, UInt32 b, UInt32 c, UInt32 d, UInt32 mj, int s, UInt32 ti)  ...{

...{  a = a + I(b, c, d) + mj + ti;

a = a + I(b, c, d) + mj + ti;  a = a << s | a >> (32 - s);

a = a << s | a >> (32 - s);  a += b;

a += b;  }

}

private static void MD5_Init()

private static void MD5_Init()  ...{

...{  A = 0x67452301; //in memory, this is 0x01234567

A = 0x67452301; //in memory, this is 0x01234567  B = 0xefcdab89; //in memory, this is 0x89abcdef

B = 0xefcdab89; //in memory, this is 0x89abcdef  C = 0x98badcfe; //in memory, this is 0xfedcba98

C = 0x98badcfe; //in memory, this is 0xfedcba98  D = 0x10325476; //in memory, this is 0x76543210

D = 0x10325476; //in memory, this is 0x76543210  }

}

private static UInt32[] MD5_Append(byte[] input)

private static UInt32[] MD5_Append(byte[] input)  ...{

...{  int zeros = 0;

int zeros = 0;  int ones = 1;

int ones = 1;  int size = 0;

int size = 0;  int n = input.Length;

int n = input.Length;  int m = n % 64;

int m = n % 64;  if (m < 56)

if (m < 56)  ...{

...{  zeros = 55 - m;

zeros = 55 - m;  size = n - m + 64;

size = n - m + 64;  }

}  else if (m == 56)

else if (m == 56)  ...{

...{  zeros = 0;

zeros = 0;  ones = 0;

ones = 0;  size = n + 8;

size = n + 8;  }

}  else

else  ...{

...{  zeros = 63 - m + 56;

zeros = 63 - m + 56;  size = n + 64 - m + 64;

size = n + 64 - m + 64;  }

}

ArrayList bs = new ArrayList(input);

ArrayList bs = new ArrayList(input);  if (ones == 1)

if (ones == 1)  ...{

...{  bs.Add((byte)0x80); // 0x80 = 000000

bs.Add((byte)0x80); // 0x80 = 000000  }

}  for (int i = 0; i < zeros; i++)

for (int i = 0; i < zeros; i++)  ...{

...{  bs.Add((byte)0);

bs.Add((byte)0);  }

}

UInt64 N = (UInt64)n * 8;

UInt64 N = (UInt64)n * 8;  byte h1 = (byte)(N & 0xFF);

byte h1 = (byte)(N & 0xFF);  byte h2 = (byte)((N >> 8) & 0xFF);

byte h2 = (byte)((N >> 8) & 0xFF);  byte h3 = (byte)((N >> 16) & 0xFF);

byte h3 = (byte)((N >> 16) & 0xFF);  byte h4 = (byte)((N >> 24) & 0xFF);

byte h4 = (byte)((N >> 24) & 0xFF);  byte h5 = (byte)((N >> 32) & 0xFF);

byte h5 = (byte)((N >> 32) & 0xFF);  byte h6 = (byte)((N >> 40) & 0xFF);

byte h6 = (byte)((N >> 40) & 0xFF);  byte h7 = (byte)((N >> 48) & 0xFF);

byte h7 = (byte)((N >> 48) & 0xFF);  byte h8 = (byte)(N >> 56);

byte h8 = (byte)(N >> 56);  bs.Add(h1);

bs.Add(h1);  bs.Add(h2);

bs.Add(h2);  bs.Add(h3);

bs.Add(h3);  bs.Add(h4);

bs.Add(h4);  bs.Add(h5);

bs.Add(h5);  bs.Add(h6);

bs.Add(h6);  bs.Add(h7);

bs.Add(h7);  bs.Add(h8);

bs.Add(h8);  byte[] ts = (byte[])bs.ToArray(typeof(byte));

byte[] ts = (byte[])bs.ToArray(typeof(byte));

/**//* Decodes input (byte[]) into output (UInt32[]). Assumes len is

/**//* Decodes input (byte[]) into output (UInt32[]). Assumes len is  * a multiple of 4.

* a multiple of 4.  */

*/  UInt32[] output = new UInt32[size / 4];

UInt32[] output = new UInt32[size / 4];  for (Int64 i = 0, j = 0; i < size; j++, i += 4)

for (Int64 i = 0, j = 0; i < size; j++, i += 4)  ...{

...{

output[j] = (UInt32)(ts[i] | ts[i + 1] << 8 | ts[i + 2] << 16 | ts[i + 3] << 24);

output[j] = (UInt32)(ts[i] | ts[i + 1] << 8 | ts[i + 2] << 16 | ts[i + 3] << 24);  }

}  return output;

return output;  }

}  private static UInt32[] MD5_Trasform(UInt32[] x)

private static UInt32[] MD5_Trasform(UInt32[] x)  ...{

...{

UInt32 a, b, c, d;

UInt32 a, b, c, d;

for (int k = 0; k < x.Length; k += 16)

for (int k = 0; k < x.Length; k += 16)  ...{

...{  a = A;

a = A;  b = B;

b = B;  c = C;

c = C;  d = D;

d = D;

/**//* Round 1 */

/**//* Round 1 */  FF(ref a, b, c, d, x[k + 0], S11, 0xd76aa478); /**//* 1 */

FF(ref a, b, c, d, x[k + 0], S11, 0xd76aa478); /**//* 1 */  FF(ref d, a, b, c, x[k + 1], S12, 0xe8c7b756); /**//* 2 */

FF(ref d, a, b, c, x[k + 1], S12, 0xe8c7b756); /**//* 2 */  FF(ref c, d, a, b, x[k + 2], S13, 0x242070db); /**//* 3 */

FF(ref c, d, a, b, x[k + 2], S13, 0x242070db); /**//* 3 */  FF(ref b, c, d, a, x[k + 3], S14, 0xc1bdceee); /**//* 4 */

FF(ref b, c, d, a, x[k + 3], S14, 0xc1bdceee); /**//* 4 */  FF(ref a, b, c, d, x[k + 4], S11, 0xf57c0faf); /**//* 5 */

FF(ref a, b, c, d, x[k + 4], S11, 0xf57c0faf); /**//* 5 */  FF(ref d, a, b, c, x[k + 5], S12, 0x4787c62a); /**//* 6 */

FF(ref d, a, b, c, x[k + 5], S12, 0x4787c62a); /**//* 6 */  FF(ref c, d, a, b, x[k + 6], S13, 0xa8304613); /**//* 7 */

FF(ref c, d, a, b, x[k + 6], S13, 0xa8304613); /**//* 7 */  FF(ref b, c, d, a, x[k + 7], S14, 0xfd469501); /**//* 8 */

FF(ref b, c, d, a, x[k + 7], S14, 0xfd469501); /**//* 8 */  FF(ref a, b, c, d, x[k + 8], S11, 0x698098d8); /**//* 9 */

FF(ref a, b, c, d, x[k + 8], S11, 0x698098d8); /**//* 9 */  FF(ref d, a, b, c, x[k + 9], S12, 0x8b44f7af); /**//* 10 */

FF(ref d, a, b, c, x[k + 9], S12, 0x8b44f7af); /**//* 10 */  FF(ref c, d, a, b, x[k + 10], S13, 0xffff5bb1); /**//* 11 */

FF(ref c, d, a, b, x[k + 10], S13, 0xffff5bb1); /**//* 11 */  FF(ref b, c, d, a, x[k + 11], S14, 0x895cd7be); /**//* 12 */

FF(ref b, c, d, a, x[k + 11], S14, 0x895cd7be); /**//* 12 */  FF(ref a, b, c, d, x[k + 12], S11, 0x6b901122); /**//* 13 */

FF(ref a, b, c, d, x[k + 12], S11, 0x6b901122); /**//* 13 */  FF(ref d, a, b, c, x[k + 13], S12, 0xfd987193); /**//* 14 */

FF(ref d, a, b, c, x[k + 13], S12, 0xfd987193); /**//* 14 */  FF(ref c, d, a, b, x[k + 14], S13, 0xa679438e); /**//* 15 */

FF(ref c, d, a, b, x[k + 14], S13, 0xa679438e); /**//* 15 */  FF(ref b, c, d, a, x[k + 15], S14, 0x49b40821); /**//* 16 */

FF(ref b, c, d, a, x[k + 15], S14, 0x49b40821); /**//* 16 */

/**//* Round 2 */

/**//* Round 2 */  GG(ref a, b, c, d, x[k + 1], S21, 0xf61e2562); /**//* 17 */

GG(ref a, b, c, d, x[k + 1], S21, 0xf61e2562); /**//* 17 */  GG(ref d, a, b, c, x[k + 6], S22, 0xc040b340); /**//* 18 */

GG(ref d, a, b, c, x[k + 6], S22, 0xc040b340); /**//* 18 */  GG(ref c, d, a, b, x[k + 11], S23, 0x265e5a51); /**//* 19 */

GG(ref c, d, a, b, x[k + 11], S23, 0x265e5a51); /**//* 19 */  GG(ref b, c, d, a, x[k + 0], S24, 0xe9b6c7aa); /**//* 20 */

GG(ref b, c, d, a, x[k + 0], S24, 0xe9b6c7aa); /**//* 20 */  GG(ref a, b, c, d, x[k + 5], S21, 0xd62f105d); /**//* 21 */

GG(ref a, b, c, d, x[k + 5], S21, 0xd62f105d); /**//* 21 */  GG(ref d, a, b, c, x[k + 10], S22, 0x2441453); /**//* 22 */

GG(ref d, a, b, c, x[k + 10], S22, 0x2441453); /**//* 22 */  GG(ref c, d, a, b, x[k + 15], S23, 0xd8a1e681); /**//* 23 */

GG(ref c, d, a, b, x[k + 15], S23, 0xd8a1e681); /**//* 23 */  GG(ref b, c, d, a, x[k + 4], S24, 0xe7d3fbc8); /**//* 24 */

GG(ref b, c, d, a, x[k + 4], S24, 0xe7d3fbc8); /**//* 24 */  GG(ref a, b, c, d, x[k + 9], S21, 0x21e1cde6); /**//* 25 */

GG(ref a, b, c, d, x[k + 9], S21, 0x21e1cde6); /**//* 25 */  GG(ref d, a, b, c, x[k + 14], S22, 0xc33707d6); /**//* 26 */

GG(ref d, a, b, c, x[k + 14], S22, 0xc33707d6); /**//* 26 */  GG(ref c, d, a, b, x[k + 3], S23, 0xf4d50d87); /**//* 27 */

GG(ref c, d, a, b, x[k + 3], S23, 0xf4d50d87); /**//* 27 */  GG(ref b, c, d, a, x[k + 8], S24, 0x455a14ed); /**//* 28 */

GG(ref b, c, d, a, x[k + 8], S24, 0x455a14ed); /**//* 28 */  GG(ref a, b, c, d, x[k + 13], S21, 0xa9e3e905); /**//* 29 */

GG(ref a, b, c, d, x[k + 13], S21, 0xa9e3e905); /**//* 29 */  GG(ref d, a, b, c, x[k + 2], S22, 0xfcefa3f8); /**//* 30 */

GG(ref d, a, b, c, x[k + 2], S22, 0xfcefa3f8); /**//* 30 */  GG(ref c, d, a, b, x[k + 7], S23, 0x676f02d9); /**//* 31 */

GG(ref c, d, a, b, x[k + 7], S23, 0x676f02d9); /**//* 31 */  GG(ref b, c, d, a, x[k + 12], S24, 0x8d2a4c8a); /**//* 32 */

GG(ref b, c, d, a, x[k + 12], S24, 0x8d2a4c8a); /**//* 32 */

/**//* Round 3 */

/**//* Round 3 */  HH(ref a, b, c, d, x[k + 5], S31, 0xfffa3942); /**//* 33 */

HH(ref a, b, c, d, x[k + 5], S31, 0xfffa3942); /**//* 33 */  HH(ref d, a, b, c, x[k + 8], S32, 0x8771f681); /**//* 34 */

HH(ref d, a, b, c, x[k + 8], S32, 0x8771f681); /**//* 34 */  HH(ref c, d, a, b, x[k + 11], S33, 0x6d9d6122); /**//* 35 */

HH(ref c, d, a, b, x[k + 11], S33, 0x6d9d6122); /**//* 35 */  HH(ref b, c, d, a, x[k + 14], S34, 0xfde5380c); /**//* 36 */

HH(ref b, c, d, a, x[k + 14], S34, 0xfde5380c); /**//* 36 */  HH(ref a, b, c, d, x[k + 1], S31, 0xa4beea44); /**//* 37 */

HH(ref a, b, c, d, x[k + 1], S31, 0xa4beea44); /**//* 37 */  HH(ref d, a, b, c, x[k + 4], S32, 0x4bdecfa9); /**//* 38 */

HH(ref d, a, b, c, x[k + 4], S32, 0x4bdecfa9); /**//* 38 */  HH(ref c, d, a, b, x[k + 7], S33, 0xf6bb4b60); /**//* 39 */

HH(ref c, d, a, b, x[k + 7], S33, 0xf6bb4b60); /**//* 39 */  HH(ref b, c, d, a, x[k + 10], S34, 0xbebfbc70); /**//* 40 */

HH(ref b, c, d, a, x[k + 10], S34, 0xbebfbc70); /**//* 40 */  HH(ref a, b, c, d, x[k + 13], S31, 0x289b7ec6); /**//* 41 */

HH(ref a, b, c, d, x[k + 13], S31, 0x289b7ec6); /**//* 41 */  HH(ref d, a, b, c, x[k + 0], S32, 0xeaa127fa); /**//* 42 */

HH(ref d, a, b, c, x[k + 0], S32, 0xeaa127fa); /**//* 42 */  HH(ref c, d, a, b, x[k + 3], S33, 0xd4ef3085); /**//* 43 */

HH(ref c, d, a, b, x[k + 3], S33, 0xd4ef3085); /**//* 43 */  HH(ref b, c, d, a, x[k + 6], S34, 0x4881d05); /**//* 44 */

HH(ref b, c, d, a, x[k + 6], S34, 0x4881d05); /**//* 44 */  HH(ref a, b, c, d, x[k + 9], S31, 0xd9d4d039); /**//* 45 */

HH(ref a, b, c, d, x[k + 9], S31, 0xd9d4d039); /**//* 45 */  HH(ref d, a, b, c, x[k + 12], S32, 0xe6db99e5); /**//* 46 */

HH(ref d, a, b, c, x[k + 12], S32, 0xe6db99e5); /**//* 46 */  HH(ref c, d, a, b, x[k + 15], S33, 0x1fa27cf8); /**//* 47 */

HH(ref c, d, a, b, x[k + 15], S33, 0x1fa27cf8); /**//* 47 */  HH(ref b, c, d, a, x[k + 2], S34, 0xc4ac5665); /**//* 48 */

HH(ref b, c, d, a, x[k + 2], S34, 0xc4ac5665); /**//* 48 */

/**//* Round 4 */

/**//* Round 4 */  II(ref a, b, c, d, x[k + 0], S41, 0xf4292244); /**//* 49 */

II(ref a, b, c, d, x[k + 0], S41, 0xf4292244); /**//* 49 */  II(ref d, a, b, c, x[k + 7], S42, 0x432aff97); /**//* 50 */

II(ref d, a, b, c, x[k + 7], S42, 0x432aff97); /**//* 50 */  II(ref c, d, a, b, x[k + 14], S43, 0xab9423a7); /**//* 51 */

II(ref c, d, a, b, x[k + 14], S43, 0xab9423a7); /**//* 51 */  II(ref b, c, d, a, x[k + 5], S44, 0xfc93a039); /**//* 52 */

II(ref b, c, d, a, x[k + 5], S44, 0xfc93a039); /**//* 52 */  II(ref a, b, c, d, x[k + 12], S41, 0x655b59c3); /**//* 53 */

II(ref a, b, c, d, x[k + 12], S41, 0x655b59c3); /**//* 53 */  II(ref d, a, b, c, x[k + 3], S42, 0x8f0ccc92); /**//* 54 */

II(ref d, a, b, c, x[k + 3], S42, 0x8f0ccc92); /**//* 54 */  II(ref c, d, a, b, x[k + 10], S43, 0xffeff47d); /**//* 55 */

II(ref c, d, a, b, x[k + 10], S43, 0xffeff47d); /**//* 55 */  II(ref b, c, d, a, x[k + 1], S44, 0x85845dd1); /**//* 56 */

II(ref b, c, d, a, x[k + 1], S44, 0x85845dd1); /**//* 56 */  II(ref a, b, c, d, x[k + 8], S41, 0x6fa87e4f); /**//* 57 */

II(ref a, b, c, d, x[k + 8], S41, 0x6fa87e4f); /**//* 57 */  II(ref d, a, b, c, x[k + 15], S42, 0xfe2ce6e0); /**//* 58 */

II(ref d, a, b, c, x[k + 15], S42, 0xfe2ce6e0); /**//* 58 */  II(ref c, d, a, b, x[k + 6], S43, 0xa3014314); /**//* 59 */

II(ref c, d, a, b, x[k + 6], S43, 0xa3014314); /**//* 59 */  II(ref b, c, d, a, x[k + 13], S44, 0x4e0811a1); /**//* 60 */

II(ref b, c, d, a, x[k + 13], S44, 0x4e0811a1); /**//* 60 */  II(ref a, b, c, d, x[k + 4], S41, 0xf7537e82); /**//* 61 */

II(ref a, b, c, d, x[k + 4], S41, 0xf7537e82); /**//* 61 */  II(ref d, a, b, c, x[k + 11], S42, 0xbd3af235); /**//* 62 */

II(ref d, a, b, c, x[k + 11], S42, 0xbd3af235); /**//* 62 */  II(ref c, d, a, b, x[k + 2], S43, 0x2ad7d2bb); /**//* 63 */

II(ref c, d, a, b, x[k + 2], S43, 0x2ad7d2bb); /**//* 63 */  II(ref b, c, d, a, x[k + 9], S44, 0xeb86d391); /**//* 64 */

II(ref b, c, d, a, x[k + 9], S44, 0xeb86d391); /**//* 64 */

A += a;

A += a;  B += b;

B += b;  C += c;

C += c;  D += d;

D += d;  }

}  return new UInt32[] ...{ A, B, C, D };

return new UInt32[] ...{ A, B, C, D };  }

}  public static byte[] MD5Array(byte[] input)

public static byte[] MD5Array(byte[] input)  ...{

...{  MD5_Init();

MD5_Init();  UInt32[] block = MD5_Append(input);

UInt32[] block = MD5_Append(input);  UInt32[] bits = MD5_Trasform(block);

UInt32[] bits = MD5_Trasform(block);

/**//* Encodes bits (UInt32[]) into output (byte[]). Assumes len is

/**//* Encodes bits (UInt32[]) into output (byte[]). Assumes len is  * a multiple of 4.

* a multiple of 4.  */

*/  byte[] output = new byte[bits.Length * 4];

byte[] output = new byte[bits.Length * 4];  for (int i = 0, j = 0; i < bits.Length; i++, j += 4)

for (int i = 0, j = 0; i < bits.Length; i++, j += 4)  ...{

...{

output[j] = (byte)(bits[i] & 0xff);

output[j] = (byte)(bits[i] & 0xff);  output[j + 1] = (byte)((bits[i] >> 8) & 0xff);

output[j + 1] = (byte)((bits[i] >> 8) & 0xff);  output[j + 2] = (byte)((bits[i] >> 16) & 0xff);

output[j + 2] = (byte)((bits[i] >> 16) & 0xff);  output[j + 3] = (byte)((bits[i] >> 24) & 0xff);

output[j + 3] = (byte)((bits[i] >> 24) & 0xff);  }

}  return output;

return output;  }

}

public static string ArrayToHexString(byte[] array, bool uppercase)

public static string ArrayToHexString(byte[] array, bool uppercase)  ...{

...{  string hexString = "";

string hexString = "";  string format = "x2";

string format = "x2";  if (uppercase)

if (uppercase)  ...{

...{  format = "X2";

format = "X2";  }

}  foreach (byte b in array)

foreach (byte b in array)  ...{

...{  hexString += b.ToString(format);

hexString += b.ToString(format);  }

}  return hexString;

return hexString;  }

}

public static string MDString(string message)

public static string MDString(string message)  ...{

...{  char[] c = message.ToCharArray();

char[] c = message.ToCharArray();  byte[] b = new byte[c.Length];

byte[] b = new byte[c.Length];  for (int i = 0; i < c.Length; i++)

for (int i = 0; i < c.Length; i++)  ...{

...{  b[i] = (byte)c[i];

b[i] = (byte)c[i];  }

}  byte[] digest = MD5Array(b);

byte[] digest = MD5Array(b);  return ArrayToHexString(digest, false);

return ArrayToHexString(digest, false);  }

}  public static string MDFile(string fileName)

public static string MDFile(string fileName)  ...{

...{  FileStream fs = File.Open(fileName, FileMode.Open, FileAccess.Read);

FileStream fs = File.Open(fileName, FileMode.Open, FileAccess.Read);  byte[] array = new byte[fs.Length];

byte[] array = new byte[fs.Length];  fs.Read(array, 0, (int)fs.Length);

fs.Read(array, 0, (int)fs.Length);  byte[] digest = MD5Array(array);

byte[] digest = MD5Array(array);  fs.Close();

fs.Close();  return ArrayToHexString(digest, false);

return ArrayToHexString(digest, false);  }

}

public static string Test(string message)

public static string Test(string message)  ...{

...{  return " MD5 ("" + message + "") = " + MD5.MDString(message);

return " MD5 ("" + message + "") = " + MD5.MDString(message);  }

}  public static string TestSuite()

public static string TestSuite()  ...{

...{  string s = "";

string s = "";  s += Test("");

s += Test("");  s += Test("a");

s += Test("a");  s += Test("abc");

s += Test("abc");  s += Test("message digest");

s += Test("message digest");  s += Test("abcdefghijklmnopqrstuvwxyz");

s += Test("abcdefghijklmnopqrstuvwxyz");  s += Test("ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789");

s += Test("ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789");  s += Test("12345678901234567890123456789012345678901234567890123456789012345678901234567890");

s += Test("12345678901234567890123456789012345678901234567890123456789012345678901234567890");  return s;

return s;  }

}  }

}  }

} 转载于:https://blog.51cto.com/cnming/223687

相关文章:

unix环境汇编语言常用工具

汇编器 MASM:微软的汇编器不支持unix NASM:unix环境下兼容微软平台 GAS:GNU 的免费软件包,unix环境下最流行跨平台汇编器 安装GNU汇编器 检查binunits RedHat #rpm -qa |grep binunits Debian #dpkg -l|grep binunit 下载地…

用Python远程登陆服务器的最佳实践

来源 | Python编程时光(ID: Cool-Python)在使用 Python 写一些脚本的时候,在某些情况下,我们需要频繁登陆远程服务去执行一次命令,并返回一些结果。在 shell 环境中,我们是这样子做的。$ sshpass -p ${pass…

Exchange Server 2013 LAB Part 4.内部客户端访问

关于Exchange服务器内部客户端访问的更详细介绍,请参考Exchange Server 2010链接:http://xutonglin.blog.51cto.com/8549515/1390715每个组织在AD林中都至少有一台客户端访问服务器和一台邮箱服务器。另外,每个AD站点中都必须至少有一台客户端…

VirtualBox安装64位Linux

VirturlBox安装64位的Linux 原因 virtualbox 本身不带 64 位支持,它的 64 位支持依赖于通过cpu虚拟技术把cpu的64位指令直接映射过去。 所以,要支持64位必须: 1.你的cpu支持64位。 2.你的cpu支持虚拟化,并且你的bios支持把cpu虚…

6个步骤,告诉你如何用树莓派和机器学习DIY一个车牌识别器!(附详细分析)...

作者 | Robert Lucian Chiriac翻译 | 天道酬勤,编辑 | Carol出品 | AI科技大本营(ID:rgznai100)几个月前,作者开始考虑让汽车能够具备检测和识别物体的能力。他很喜欢这个主意,因为已经见识到了特斯拉的能力…

推荐bpython

可能很多人都对ipython比较熟悉,但是我这里要推荐的是bpython,我发现用起来更加顺手。详细的信息可以从其官方网站上获得。下面介绍几个主要的feature(使用系统为Linux):1. 语法高亮:2. 自动提示࿰…

几个定制 iTerm2 的 tip

重装 Mac 才想起来很多配置没有备份过, 找起来麻烦, 所以记一下 按文本开头搜索命令 一个是 Bash 里按上下键直接查找历史, 匹配开头相同的内容最开始是我朋友在 Matlab 下用到提到想要这个方案, 一起找了结果真有于是记录一下配置: ➤➤ cat ~/.inputrc "\e[A":hist…

从1的补码说起计算机的数制

字节换算 bit(b)位 字节(byte)8位 -128~127 0~255 半字2字节16位 -32768~32767 0~65,535 字(word)4字节32位 -2147483848~2147483647 0~4,294,967,295 双字8字节64位 -9223372036854775808~9223372036854775807 0~18,446,744…

类:认识类的继承

先新建一个 VCL Forms Application 工程, 代码中就已经出现了两个类:一个是 TForm 类; 一个是 TForm1 类; TForm1 继承于 TForm.TForm 是 TForm1 的父类; TForm1 是 TForm 的子类. Codeunit Unit1;interfaceuses Windows, Messages, SysUtils, Variants, Classes, Graphics, C…

机器会成为神吗?

作者 | Roman Wiligut翻译 | 天道酬勤,编辑 | Carol出品 | AI科技大本营(ID:rgznai100)看着科技的飞速发展,我们越来越想知道,到底科技发展有没有极限呢?在我看来,没有。至少在我们的…

1、Linux汇编——初识汇编

2019独角兽企业重金招聘Python工程师标准>>> 前序 本来想Qt能继续坚持下来,可是绕了一大圈,最终还是选择回到学期伊始的Linux汇编编程上来。鉴于图书馆只能借到这本书,虽然不厚,但是内容还是比较实用丰富,作…

汇编语言调用Linux系统调用

首先查找系统调用文件 #find / -name unistd.h /root/linux/include/unistd.h /usr/include/linux/unistd.h /usr/include/sys/unistd.h /usr/include/bits/unistd.h /usr/include/unistd.h 查看系统调用值 /root/linux/include/unistd.h #define __NR_setup 0 /* use…

为什么说Transformer就是图神经网络?

作者 | Chaitanya Joshi译者 | Kolen出品 | AI科技大本营(ID:rgznai100)前言有些工程师朋友经常问我这样一个问题:“图深度学习听起来很棒,但是现在是否有非常成功的商业案例?是否已经在实际应用中部署?”除…

IIS日志清理CMD版,VBS版,JS版,WSH版

IIS日志清理之IIS日志生成系统(CreateIISLog.vbs) 创建文件夹Function CreateFolder(Folder)On Error Resume NextSet FSO CreateObject("Scripting.FileSystemObject")FSO.CreateFolder(Folder)If Err>0 ThenErr.ClearCreateFolder FalseElseCreateFolder Tr…

make执行过程

make 的执行过程如下: 1.依次读取变量“MAKEFILES”定义的 makefile 文件列表 2.读取工作目录下的 makefile文件(根据命名的查找顺序“GNUmakefile”, “makefile”,“Makefile”,首先找到那个就读取那个) …

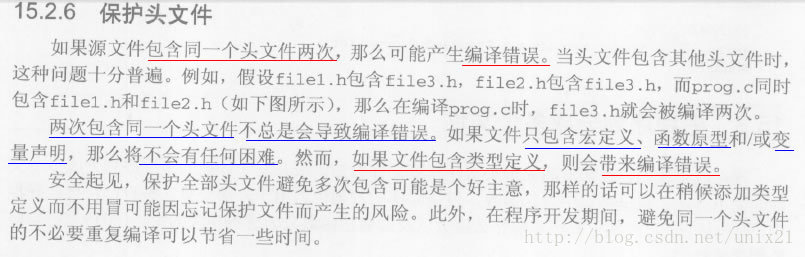

C语言不要重复包含.h头文件和.c文件

1.不要重复包含头文件 --以上出自《C语言程序设计:现代方法(第2版)》 f3.h //#ifndef AE_OK #define AE_OK 0 typedef int ngx_int_t; //#endiff2.h #include "f3.h"f1.h #include "f3.h" test.c #include <stdio.h>#include &…

论推荐系统与精细化运营

作者丨gongyouliu来源 | 大数据与人工智能(ID: ai-big-data)随着大数据与人工智能(AI)技术的发展与成熟,国家政策层面对大数据与人工智能技术、创新、创业层面的支持,企业越来越意识到数据和AI技术的价值,并逐步认可数…

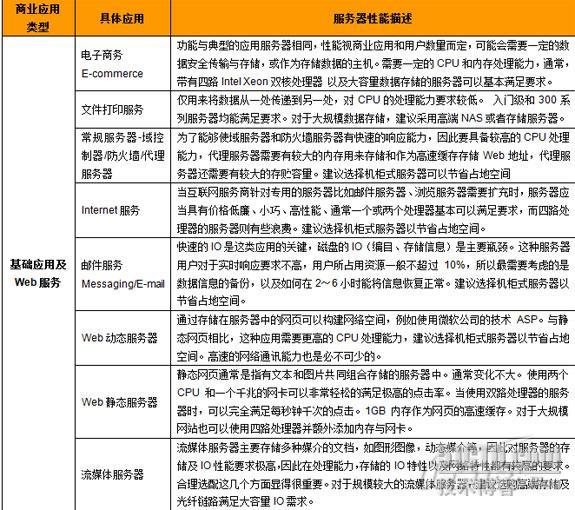

服务器产品选型与性价比图解

转载于:https://blog.51cto.com/lijichao/229471

解决jsp引用其他项目时出现的 cannot be resolved to a type错误

JSP页面引用其他项目的时候,在jsp页面上写如下代码: <%List<CandleEntity> candleEntities;CandleOperate candleOperate new CandleOperate(DataBaseEntity.getInstance()); %>虽然也添加了引用 <%page import"com.sjzh.xtrader.l…

ATT格式汇编语言

1.编译与链接 方法一:使用as #as -o test.o test.s #ld -o test test.o 方法二:使用gcc #gcc -o test test.s gnu连接器查找_start标签以确定程序的开始,但gcc查找main标签,所以使用gcc要把 _start改为main 2.调试 #as -gsta…

取得Repeater内部控件命令名与命令参数

前台: <table border"0"cellpadding"0"cellspacing"1"class"meet_tbl"><tr class"meet_title bold"><td>会议名称</td><td>制定日期</td><td>删除</td></tr…

Python在计算内存时值得注意的几个问题

作者 | 豌豆花下猫来源 | python猫(ID:python_cat)我之前的一篇文章,带大家揭晓了 Python 在给内置对象分配内存时的 5 个奇怪而有趣的小秘密。文中使用了sys.getsizeof()来计算内存,但是用这个方法计算时,可能会出现意…

HDU 1816, POJ 2723 Get Luffy Out(2-sat)

HDU 1816, POJ 2723 Get Luffy Out 题目链接 题意:N串钥匙。每串2把,仅仅能选一把。然后有n个大门,每一个门有两个锁,开了一个就能通过,问选一些钥匙,最多能通过多少个门 思路:二分通…

AI战“疫“之路:揭秘高精准无感测温系统的全栈AI 技术

在这个全民抗疫的特殊时期,今年的春节返潮来得比往年迟了许多。如今不少企业结束了远程办公,开始陆续复工,一时间,无论是重点防控的机场、火车站,还是学校、企业、社区等密集型场所,都安排了密集的防疫驻扎…

关于text段、data段和bss段

根据APUE,程序分为下面的段:.text, data (initialized), bss, stack, heap。 data/bss/text: text段在内存中被映射为只读,但.data和.bss是可写的。 bss是英文Block Started by Symbol的简称,通常是指用来存放程序中未初始化的全局…

091023 T GIX4 项目中的 智能部署 和 智能客户端

先说一下ClickOnce的使用方法:先给一个要发布的工程设置安全和签名。然后发布到iis中。当用户访问该iis目录下的.application文件时,就会自动安装整个应用程序。 再说一下我们目前的应用程序。相对还是比较复杂的,分为框架部分和特定应用程序部分。其中的…

STL学习系列九:Map和multimap容器

1.map/multimap的简介 map是标准的关联式容器,一个map是一个键值对序列,即(key,value)对。它提供基于key的快速检索能力。map中key值是唯一的。集合中的元素按一定的顺序排列。元素插入过程是按排序规则插入,所以不能指定插入位置。map的具体…

人工智能改变未来教育的5大方式!

作者 | Zohaib翻译 | 天道酬勤,编辑 | Carol出品 | AI科技大本营(ID:rgznai100)科技正在改变着我们的生活、工作和娱乐方式,教育领域也不例外。 人工智能将像大多数其他领域一样全面改变教育领域,这取决于当…

程序在内存中运行的奥秘

简介当丰富多彩的应用程序在计算机上运行,为你每天的工作和生活带来便利时,你是否知道它们是如何在计算机中工作呢?本文用形象的图表与生动的解释,揭示了程序在计算机中运行的奥秘。 内存管理是操作系统的核心功能,无论…

微软虚拟化解决方案课件

微软虚拟化解决方案课件转载于:https://blog.51cto.com/yangzhiguo/231577