区块链安全入门笔记

链客,专为开发者而生,有问必答!

此文章来自区块链技术社区,未经允许拒绝转载。

虽然有着越来越多的人参与到区块链的行业之中,然而由于很多人之前并没有接触过区块链,也没有相关的安全知识,安全意识薄弱,这就很容易让攻击者们有空可钻。面对区块链的众多安全问题,慢雾特推出区块链安全入门笔记系列,向大家介绍十篇区块链安全相关名词,让新手们更快适应区块链危机四伏的安全攻防世界!

共识 Consensus

共识算法主要是解决分布式系统中,多个节点之间对某个状态达成一致性结果的问题。分布式系统由多个服务节点共同完成对事务的处理,分布式系统中多个副本对外呈现的数据状态需要保持一致性。由于节点的不可靠性和节点间通讯的不稳定性,甚至节点作恶,伪造信息,使得节点之间出现数据状态不一致性的问题。通过共识算法,可以将多个不可靠的单独节点组建成一个可靠的分布式系统,实现数据状态的一致性,提高系统的可靠性。

区块链系统本身作为一个超大规模的分布式系统,但又与传统的分布式系统存在明显区别。由于它不依赖于任何一个中央权威,系统建立在去中心化的点对点网络基础之上,因此分散的节点需要就交易的有效与否达成一致,这就是共识算法发挥作用的地方,即确保所有节点都遵守协议规则并保证所有交易都以可靠的方式进行。由共识算法实现在分散的节点间对交易的处理顺序达成一致,这是共识算法在区块链系统中起到的最主要作用。

区块链系统中的共识算法还承担着区块链系统中激励模型和治理模型中的部分功能,为了解决在对等网络中(P2P),相互独立的节点如何达成一项决议问题的过程。简而言之,共识算法是在解决分布式系统中如何保持一致性的问题。

工作量证明 PoW(Proof of Work)

PoW(Proof of Work)是历史上第一个成功的去中心化区块链共识算法。工作量证明是大多数人所熟悉的,被比特币、以太坊,莱特币等主流公链广泛使用。

工作量证明要求节点参与者执行计算密集型的任务,但是对于其他网络参与者来说易于验证。在比特币的例子中,矿工竞相向由整个网络维护的区块链账本中添加所收集到的交易,即区块。为了做到这一点,矿工必须第一个准确计算出“nonce”,这是一个添加在字符串末尾的数字,用来创建一个满足开头特定个数为零的哈希值。不过存在采矿的大量电力消耗和低交易吞吐量等缺点。

权益证明 PoS(Proof of Stake)

PoS(Proof of Stake)——权益证明机制,一种主流的区块链共识算法,目的是为了让区块链里的分布式节点达成共识,它往往和工作量证明机制(Proof of Work)一起出现,两种都被认为是区块链共识算法里面的主流算法之一。作为一种算法,它通过持币人的同意来达成共识,目的是确定出新区块,这过程相对于 PoW,不需要硬件和电力,且效率更高。

PoS 共识中引入了 Stake 的概念,持币人将代币进行 Staking,要求所有的参与者抵押一部分他们所拥有的 Token 来验证交易,然后获得出块的机会,PoS 共识中会通过选举算法,按照持币量比例以及 Token 抵押时长,或者是一些其他的方式,选出打包区块的矿工。矿工在指定高度完成打包交易,生成新区块,并广播区块,广播的区块经过 PoS 共识中另外一道"门槛",验证人验证交易,通过验证后,区块得到确认。这样一轮 PoS 的共识过程就进行完成了。权益证明通过长期绑定验证者的利益和整个网络的利益来阻止不良行为。锁定代币后,如果验证者存在欺诈性交易,那么他们所抵押的 Token 也会被削减。

PoS 的研究脚步还在不断前进,安全、性能和去中心化一直都是 PoS 所追求的方向,未来也将有更多 PoS 的项目落地。为了更好的观测公链运行状态,即时监测安全异常,慢雾在 EOS、BOSCORE、FIBOS、YOYOW、IoTeX、COSMOS 上都部署了 Safe Staking,落地扎根安全领域,关注节点的稳定与安全。

委托权益证明 DPoS(Delegate Proof of Stake)

委托权益证明,其雏形诞生在 2013 年 12 月 8 日,Daniel Larimer 在 bitsharetalk 首次谈及用投票选择出块人的方式,代替 PoS 中可能出现的选举随机数被操纵的问题。在 DPoS 中,让每一个持币者都可以进行投票,由此产生一定数量的代表 ,或者理解为一定数量的节点或矿池,他们彼此之间的权利是完全相等的。持币者可以随时通过投票更换这些代表,以维系链上系统的“长久纯洁性”。在某种程度上,这很像是国家治理里面的代议制,或者说是人大代表制度。这种制度最大的好处就是解决了验证人过多导致的效率低下问题,当然,这种制度也有很明显的缺点,由于 “代表”制度,导致其一直饱受中心化诟病。

恶意挖矿攻击 Cryptojacking Attack

恶意挖矿攻击(Cryptojacking)是一种恶意行为,指未经授权的情况下劫持用户设备挖掘加密货币。通常,攻击者会劫持受害者设备(个人 PC 或服务器)的处理能力和带宽,由于加密货币挖掘需要大量算力,攻击者会尝试同时感染多个设备,这样他们能够收集到足够的算力来执行这种低风险和低成本的挖矿活动。

一般恶意挖矿软件会诱导用户在计算机上加载挖矿代码,或通过使用类似网络钓鱼的方法,如恶意链接、电子邮件或是在网站里植入挖矿脚本等方式,使系统无意中被隐藏的加密挖矿程序感染进而完成攻击行为。近年来,随着加密货币价格的上涨,更加复杂的恶意软件被开发出来,使恶意挖矿攻击事件层出不穷。

在此我们为大家提供几条建议防范恶意挖矿攻击:

注意设备性能和 CPU 利用率

在 Web 浏览器上安装挖矿脚本隔离插件,例如 MinerBlock,NoCoin 和 Adblocker

小心电子邮件附件和链接

安装一个值得信赖的杀毒软件,让软件应用程序和操作系统保持最新状态

无利益攻击 Nothing at Stake Attack

无利益攻击(Nothing at Stake Attack),是在 PoS 共识机制下一个有待解决的问题,其问题的本质可以简单概括为“作恶无成本,好处无限多”。

当 PoS 共识系统出现分叉(Fork)时,出块节点可以在“不受任何损失”的前提下,同时在两个分叉上出块;无论哪一个分叉后面被公认为主链,该节点都可以获得“所有收益”且不会有任何成本损失。这就很容易给某些节点一种动力去产生新的分叉,支持或发起不合法交易,其他逐利的出块节点会同时在多条链(窗口)上排队出块支持新的分叉。随着时间的推移,分叉越来越多,非法交易,作恶猖狂。区块链将不再是唯一链,所有出块节点没有办法达成共识。

为了预防这样的情况发生,许多类 PoS 共识机制对此的解决方法是引入惩罚机制,对作恶的节点进行经济惩罚(Slashing),以建立更加稳定的网络。DPoS 实际上也是无利益攻击的解决方案之一,由上文我们可知 DPoS 这个机制由持币人选出出块节点来运营网络,出块节点会将一部分奖励分给投票者。

相关文章:

PHP程序员的技术成长规划

PHP程序员的技术成长规划 作者:黑夜路人(2014/10/15) 按照了解的很多PHP/LNMP程序员的发展轨迹,结合个人经验体会,抽象出很多程序员对未来的迷漫,特别对技术学习的盲目和慌乱,简单梳理了这个每个…

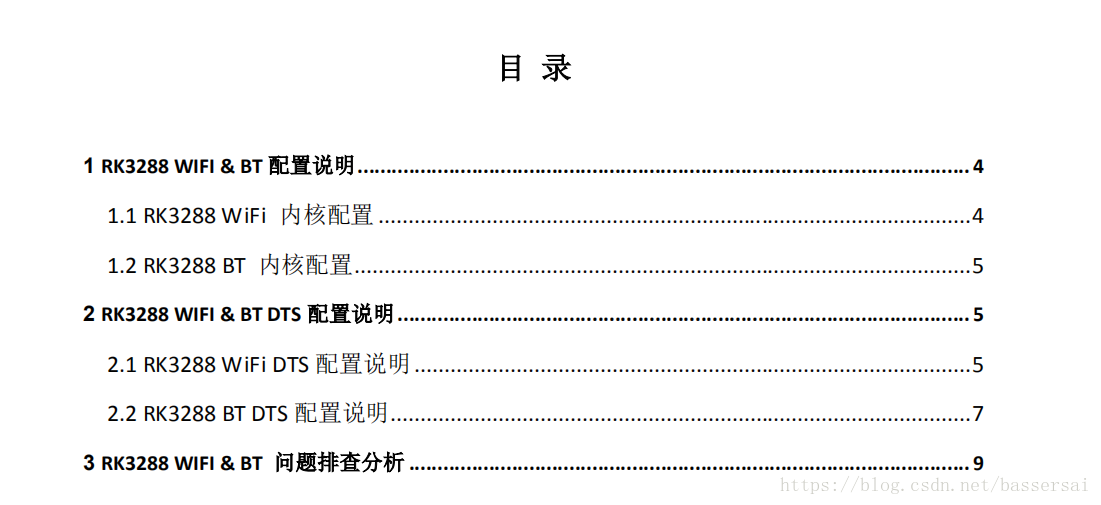

【资源共享】RK3288 WiFiBT 开发配置参考说明

本文档主要介绍RK3288平台的WiFi&BT配置说明。 下载地址:http://dev.t-firefly.com/thread-13642-1-1.html更多开发资料请到社区精华系列“资源共享”专栏下载http://dev.t-firefly.com/forum-263-1.html转载于:https://www.cnblogs.com/TeeFirefly/p/9001757.h…

软件工程实训有必要吗_人工智能专业值得读吗?就业如何?

要说这几年的风口,人工智能首当其冲。热门是否代表了好就业?我觉得不是;那是不是就不好就业?我觉得也不是。先来看看这些耸人听闻的标题吧——“人工智能人才缺口超过500万,补齐人才短板乃是当务之急“人工智能就业前景…

区块链共识算法:PoS即权益证明 DPoS委托授权的权益证明

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 随着比特币价格暴涨,基于比特币的区块链技术引起各方关注,其核心就是共识算法。随着区块链技术的发展共识算法也在不断创新与…

【洛谷P1697】货车运输

首先,对于所有从x能到达y的路径中,限重越大越好 因此我们用Kruskal最大生成树得到一片森林(不一定都联通) 之后dfs维护森林的深度和LCA的预处理limit[x][0](x向上跳2^i步的边权最小值) 对于每个询问&…

win7上Docker使用

1、启动docker: Docker Quickstart Terminal (快捷键)启动docker 2、SECURECRT工具链接docker: 转载于:https://www.cnblogs.com/aibaiyang/p/9007074.html

qt4的quick程序升级到qt5_最新8月书单出炉!送给你程序员

8月好书赏不停,喜欢的就收藏一下。1、计算广告:互联网商业变现的市场与技术(第2版)作者:刘鹏、王超全球第一本全面讲解计算广告与互联网变现秘密的专业图书升级版北冥乘海生 刘鹏老师力作&#…

都说区块链颠覆未来,区块链究竟能改变什么?

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 区块链,有时像个天使,有时像个魔鬼。 有人说它是金融泡沫,说他是彻底的庞氏骗局;有人说它能改变世界…

python银行家算法代码_避免死锁的银行家算法C++程序实现

本篇博文为追忆以前写过的算法系列第二篇(20081021)温故知新目的:具有代表性的死锁避免算法是Dijskstra给出的银行家算法。本实验是基于银行家算法的思想通过编写C程序实现银行家算法的计算机程序化。使其更有用。同一时候也加深了有关自愿…

shell脚本编程学习笔记(四)shell操作数据库

一、数据库基本操作 1)登录mysql服务器:mysql -u root -p 密码 2)查看数据库:show databases 3)查看表:show tales from db; 4)查看表结构:desc table; 5)创建表…

WebFrom模拟MVC

如: aspx前台 这样写生成页面时不会产生新的html标签,用控件则会产生新的html标签 <h1><% title %></h1> <p><% content %></p><ul> <% foreach (string item in list){%> <li>…

区块链的未来在哪里

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 经历了早期的野蛮成长之后,区块链行业的发展开始回归理性客观的发展阶段。探索区块链对于互联网行业的支持作用,而非颠覆作…

Spring注解之 @EnableScheduling计划任务注解

要实现计划任务,首先通过在配置类注解EnableScheduling来开启对计划任务的支持, 然后在要执行计划任务的方法上注解Scheduled,声明这是一个计划任务 示例:计划任务执行类 在这个类中的方法上需要Scheduled注解配合EnableSchedulin…

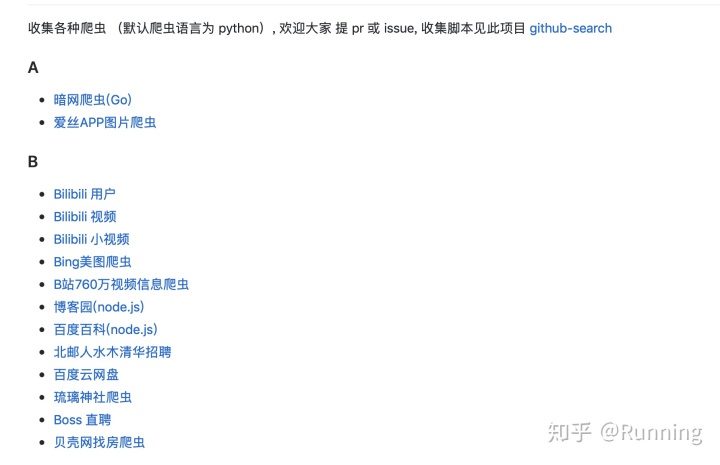

python爬虫案例_推荐上百个github上Python爬虫案例

现在学生都对爬虫感兴趣,这里发现一些好的github开源的代码,分享给各位1、awesome-spider 该网站提供了近上百个爬虫案例代码,这是ID为facert的一个知乎工程师开源的,star6000https://github.com/facert/awesome-spidergithub.c…

二元一次方程组

二元一次方程组(C语言) 学生:缪晓敏,施嘉依 #include <stdio.h>#include <math.h>int main() {double a1,b1,c1,a2,b2,c2,d,e,f;printf("a1 b1 c1 : ");scanf("%lf %lf %lf",&a1,&b1,&am…

超级账本(Hyperledger Fabric)源码分析之一:总览

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 一、编译 1、环境准备 需要提前在linux或者mac机器上安装如下软件 1)Go,注意设置好gopath(笔者安装的是go1.8…

建模与设计01

转载于:https://www.cnblogs.com/invisible2/p/9016732.html

Bzoj2110--Wc2011Xor

考虑如果我们已经到达了终点,那么从终点出发显然可以异或上图中任何地方一个环的异或值后再回到终点,那么我们显然可以在到达终点后根据环的异或值调整自己 所以我们可以先处理出环上的异或值,我的做法是先做一颗生成树,然后dfs确…

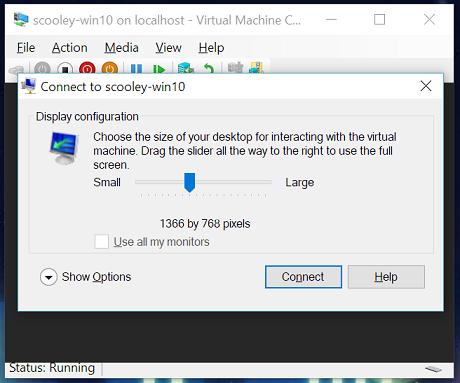

usb打印机命令_Hyper-V与你的虚拟机共享设备、USB设备

仅适用于 Windows 虚拟机。增强会话模式可通过 RDP(远程桌面协议)将 Hyper-V 与虚拟机连接起来。 这不仅会改善你的整体虚拟机查看体验,而且使用 RDP 连接还可以使虚拟机与你的计算机共享设备。 由于 RDP 在 Windows 10 中默认打开,所以与 Windows 虚拟机…

以太坊源码分析之随心笔记

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 以太坊索引 table.go 定期随机选取一些节点找他们要他们的节点,放到本地,也就是一个随机找节点的table 里头的bucket 和 no…

ACM_求N^N的前5位数和后5位数(数论)

NNNNN Time Limit: 2000/1000ms (Java/Others) Problem Description: 对于整数N,求N^N的前5位和后5位(1057题加强版) Input: 多组测试数据,每组测试数据输入为一个整数n(6 < n < 10^9),n为0时结束。 …

ASP.NET MVC WebApi 返回数据类型序列化控制(json,xml)

我们都知道在使用WebApi的时候Controller会自动将Action的返回值自动进行各种序列化处理(序列化为json,xml等),但是如果Controller的自动序列化后的结果不是我们想要的该怎么办呢?其实在MVC中有一个GlobalConfiguratio…

ai为什么要栅格化_三大优势告诉你,为什么一定要加盟AI定制家居

随着90后、00后逐渐成为社会的主力,他们也进入到了住房和家居市场,成为消费的主力军。和以前的消费者不同,生活条件更为优越的他们有能力,有想法追求更好的生活和居住环境,于是定制家居市场在这样的市场条件下蓬勃发展…

当区块链遇到零知识证明

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 什么是零知识证明 零知识证明的官方定义是能够在不向验证者任何有用的信息的情况下,使验证者相信某个论断是正确的。这个定义有点抽象&a…

从条纹边框的实现谈盒子模型(转)

类似下面这个图形,只使用一个标签,可以有多少种实现方式: 假设我们的单标签为 div: 1<div></div>定义如下通用 CSS: 12345div{position:relative;width: 180px;height: 180px;}这一题主要考查的是盒子模型 Box Model 与 背景 bac…

python表格筛选打印_按行名进行表格筛选:awkpythonR

引入Excel确实很强大。用Excel查找一行很容易,同样的事情1000次就很复杂。批量查询的需求应运而生~实验狗确实需要各种帮助,不然就傻傻复制啦~1.awk读取多个文件awk BEGIN{OFSFS"\t"}ARGIND1{print $0, $1;}ARGIND2{} file1 file21)awk初步提取…

SVG和canvas

1、SVG实现的圆环旋转效果 参考:http://www.softwhy.com/article-6472-1.html 2、SVG中的图形可以通过 transform"matrix(0,-1,1,0,0,440)"进行旋转。 3、svg代码可以单独放在一个后缀名为 .svg 的文件中保存起来。这个文件就是矢量图片文件。 这点用来制…

用零知识证明解决投票安全

链客,专为开发者而生,有问必答! 此文章来自区块链技术社区,未经允许拒绝转载。 背景 我们经常会遇到需要给别人投票的情况,比如有些公司会组织员工给领导做反向打分,但是往往员工都不敢“真心实意”的打分…

gitLab创建自己的私有库

一.创建私有库的流程简介 创建一个项目,留着后面的流程3制作私有库在可以创建私有库的地方创建一个code repository, code repository是代码仓库,我们把代码上传到这个仓库。在可以创建私有库的地方创建一个spec repository, spec repository是配置仓库,所有的配置按照包名、版…

AngularJS安装配置与基础概要整理(上)

以前整理的,可供参考。 安装: 1.首先要安装node.js和它的npm包管理系统。(nodejs相关待整理) 2.安装grunt .grunt是一个基于任务的Javascript工程命令行构建工具。 在dos窗口输入:npm install grunt-cli -g 具体模块安…